Article

Le RollJam/RollBack avec Flipper Zero

AUTHOR

DATE_STAMP

2026-04-27UPDATED: 28/04/2026

TYPE

ArticleSTATUS

PUBLISHED

Pendant longtemps, des vidéos ont fait le tour d’internet en montrant qu’il était facile de déverrouiller une voiture avec un simple Flipper. Honnêtement ? C’était souvent juste pour faire des vues.

Dans les faits, le système de verrouillage d’une voiture est sécurisé. Les télécommandes utilisent un système de rolling code (un code unique généré à chaque clic). La simple capture d'un signal était très difficile avec un flipper. Ça demandait un dispositif conséquent (comme le brouillage), des conditions parfaites, et ça ne fonctionnait que pour une unique ouverture, (même si c’est déjà suffisant pour voler le contenu de la voiture). C’était assez difficile en pratique.

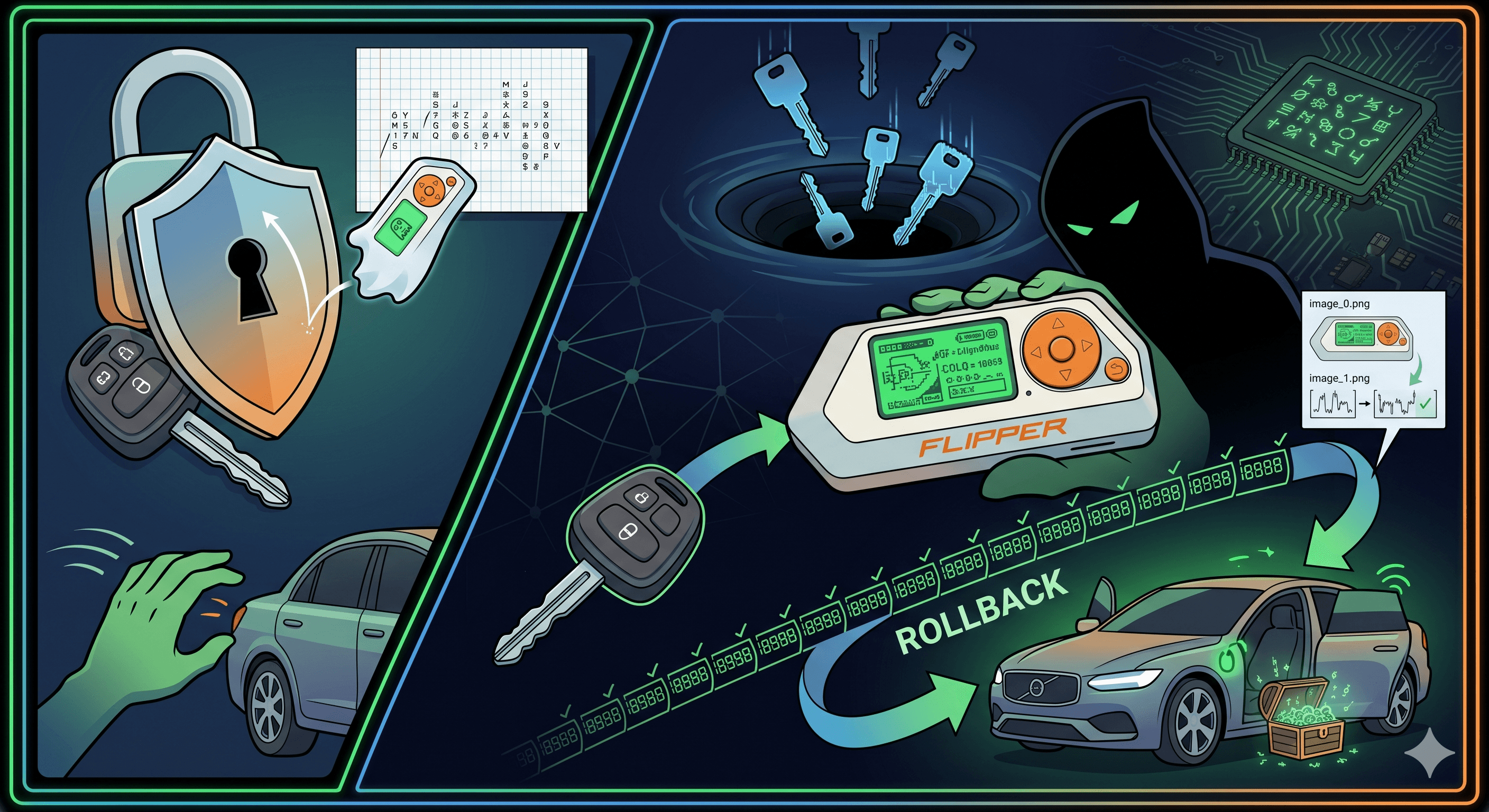

Voici comment fonctionne le rolling code avec l'aide d'un schéma :

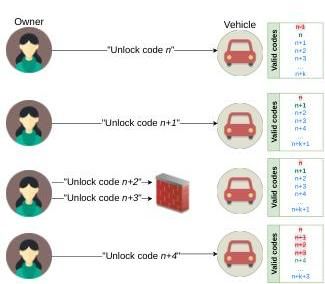

IMG_REF // L'essence des codes tournants : chaque signal est unique et se voit invalidé par le suivant

IMG_REF // L'essence des codes tournants : chaque signal est unique et se voit invalidé par le suivant

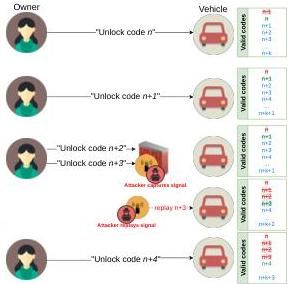

IMG_REF // « Exploitation directe » de la fonction de sécurité dans les systèmes basés sur les codes tournants

IMG_REF // « Exploitation directe » de la fonction de sécurité dans les systèmes basés sur les codes tournants

Le source de ces images proviennent du papier de recherche mentionné plus bas.

Bref, il était très compliqué en réalité pour une personne malveillante d'utiliser un simple Flipper Zero pour voler une voiture. On se croyait donc à l'abri.

Et si je vous disais que la donne a changé ?

Depuis quelque temps, on trouve des firmwares modifiés sur le darknet capables d'ouvrir une très large gamme de véhicules. Comment est-ce possible ?

Les créateurs de ces firmwares n’ont pas fait de magie. Ils exploitent des fuites de données de certains constructeurs automobiles et des failles algorithmiques connues depuis des années, notamment une mise en lumière récemment en 2022.

Beaucoup de véhicules reposent encore sur le protocole KeeLoq, un algorithme de chiffrement dont les algorithmes mathématiques ont été cassés il y a des années. Aujourd'hui, la puissance de calcul d'un simple flipper suffit à contourner cette sécurité : à partir d'une capture unique de votre signal, le firmware analyse la structure des données pour en comprendre la logique. Même sur certains modèles récents, si la génération des codes manque d'aléatoire, l'appareil peut "deviner" les séquences futures par brute force, rendant la protection par Rollingcode totalement inefficace.

En parallèle de cette obsolescence mathématique, des failles industrielle facilitent le travail des attaquants : la fuite des "Master Keys". Ces clés cryptographiques d'usine, appartenant à de grands constructeurs comme Volkswagen ou Honda, ont circulé sur le darkweb avant d'être intégrées directement dans certains firmwares alternatifs. Grâce à ces clés maîtresses, le pirate n'a plus besoin de calculs complexes. Une seule interception lui permet de dériver le signal de la télécommande, transformant le flipper en un clone parfait de votre clé originale.

Cependant, au-delà du cassage d'algorithmes ou du vol de clés d'usine, il existe une vulnérabilité liée à la manière dont nos voitures gèrent les erreurs de synchronisation. Même sans connaissances cryptographiques avancées, il est possible d'exploiter les mécanismes de secours prévus par les constructeurs pour forcer l'accès au véhicule. C’est ici qu’intervient la technique du RollBack, une faille de logique qui permet de briser la sécurité du Rolling Code en manipulant l'historique des signaux acceptés par la voiture.

Ce qui pose question c’est l’accessibilité de l’outil au grand public, d’autant qu’il est plus facile de prendre en main un flipper qu’un autre outil.

SPOILER : les personnes malveillantes n’ont pas attendu la sortie du flipper pour faire ce genre de manip et ne l’utilisent toujours pas pour leurs opérations.

Sur leur site, les créateurs du Flipper Zero démontrent que leur outil n'est pas à l'origine de ces piratages. En effet, celui-ci n'est ni plus ni moins qu'une antenne contrôlée par un firmware grâce à un microprocesseur. Libre à chacun de développer ce qu'il veut, de façon bienveillante ou malveillante. La vraie responsabilité réside dans l'usage que l'on en fait. Vous pouvez retrouver l'article ici Can Flipper Zero really steal your car? (Spoiler: NO)

Comment ça marche ?

Mis en lumière dans un papier de recherche à l'occasion du BlackHat 2022, cette technique vise à tromper la voiture et à re syncroniser une télécommande émulé. Vous pouvez retrouver le papier de recherche ici : RollBack: A New Time-Agnostic Replay Attack Against the Automotive Remote Keyless Entry Systems Pour comprendre pourquoi, il faut regarder comment les constructeurs ont pensé leur système. Tout tourne autour d'un mécanisme de secours : cette fameuse resynchronisation.

Voici comment ça marche en pratique :

Le problème de la "clé dans la poche" Imaginez que vous soyez au bureau, loin de votre voiture, et que vous jouiez avec la clé dans votre poche. Sans le vouloir, vous appuyez 50 fois sur le bouton.

Votre clé génère alors 50 nouveaux codes et avance son compteur interne (elle passe, par exemple, du code n°1000 au code n°1050). Votre voiture, garée plus loin, n'a rien entendu. Son compteur à elle est resté bloqué à 1000. Le soir, quand vous arrivez devant votre véhicule, le code 1051 que vous envoyez est tellement éloigné de ce que la voiture attend (le 1001) qu'elle le refuse. Sans un mécanisme de secours, vous seriez tout simplement coincé dehors.

Le système de sécurité de la voiture Pour vous éviter cette mésaventure, les constructeurs ont intégré une règle de secours dans l'ordinateur de bord de la voiture :

"Si je reçois 2 ou 3 codes consécutifs qui se suivent parfaitement de manière mathématique, je considère que c'est mon propriétaire qui force la resynchronisation de sa clé. Je mets alors mon compteur à jour et je déverrouille la porte."

Que ce soit des codes futurs ou bien passés. Cela fonctionne pour une fenêtre limité. En effet si la fenêtre est trop large il est plus simple de brute force une clé.

Le RollBack casse la logique du Rolling Code non pas en devinant le futur, mais en forçant la voiture à revenir dans le passé. L'attaquant envoie une suite de codes précédemment capturés pour obliger le système à se recalibrer sur sa clé factice, sans même avoir besoin de connaître la Master Key.

Pourquoi ce n'est pas corrigé ? Mettre à jour un ordinateur ou un smartphone, c’est simple. Mais mettre à jour une voiture, c’est une autre histoire. La majorité des véhicules ne sont pas connectés à internet (pas de mise à jour à distance). Il faudrait rappeler des millions de voitures au garage pour les mettre à jour manuellement. Trop complexe, trop cher.

Comment s’en protéger ?

Il est conseillé de ne pas laisser ses clés à portée de main et d’éviter de presser à plusieurs reprises le bouton de verrouillage ou de déverrouillage de la voiture. Il est également important de rester attentif à son environnement.

Pour faciliter la détection de cette menace, j’ai conçu un détecteur spécifique au Flipper Zero. Son fonctionnement est simple : il analyse les appareils utilisant la technologie Bluetooth Low Energy et identifie leur adresse MAC. Cette approche fonctionne car les Flipper Zero utilisent systématiquement une plage d’adresses MAC caractéristique. Pour effectuer ce scan, l’utilisation de Google Chrome est nécessaire.

Retrouvez l'outil ici : Flipper Scan

Il est important de noter que cette méthode ne garantit pas une protection absolue, car il est possible de désactiver le Bluetooth sur un Flipper Zero. Toutefois, elle permet de renforcer la prévention. Par ailleurs, les individus malintentionnés peuvent recourir à d’autres types d’appareils.